適用対象: ThreatSync+ NDR

Linux 用 ThreatSync+ NDR 収集エージェントにより、ネットワークのスイッチおよびルータからのログ データが受信され、そのデータが WatchGuard Cloud に送信されます。

ThreatSync+ NDR 収集エージェントがリッスンしているポート:

- ポート 2055:Endpoint からの NetFlow ログ データ。

- ポート 6343:Endpoint からの sFlow ログ データ

- ポート 514:Windows ログ エージェントからの DHCP ログ データ。

ThreatSync+ NDR 収集エージェントは、Ubuntu 22.04 Server LTS または 24.04 Server LTS を実行している Linux コンピュータにインストールすることができます。

Linux でサポートされているオペレーティング システムと仮想化環境の詳細情報については、次を参照してください:システム要件。

Linux 用 WatchGuard エージェントをダウンロードしてインストールする

Linux 用の WatchGuard エージェントと ThreatSync+ NDR 収集エージェントのインストールは 2 段階プロセスです。

コレクターを追加して構成するには、まず Linux 用 WatchGuard エージェント インストーラをダウンロードして、コレクターとして構成する Linux コンピュータでインストール ウィザードを実行する必要があります。WatchGuard エージェントをインストールすると、ThreatSync+ NDR 収集エージェントまたは Windows ログ エージェントがインストールされます。ThreatSync 管理 UI を使用して、コレクターとして使用する Linux コンピュータまたはサーバーを指定します。

Caution: Panda または Cytomic の Endpoint Security 製品がインストールされている Endpoint には、ThreatSync+ NDR 収集エージェントをインストールすることができません。ThreatSync+ NDR 収集エージェントは、WatchGuard Endpoint Security 製品とのみ互換性があります。

開始する前に

Linux 用 WatchGuard エージェントをダウンロードする前に、以下の点を確認してください。

- Linux 用 ThreatSync+ NDR 収集エージェント専用のコンピュータに Ubuntu 22.04 Server LTS または 24.04 Server LTS がインストールされていること。

- WatchGuard エージェントをインストールする Linux コンピュータのルート権限を持っていること。sudo アクセスが必要です。

- Ubuntu でファイアウォールのステータスを確認するには、以下のコマンドを実行します。

sudo ufw status verbose

ファイアウォールがアクティブであれば、Status: active (ステータス:アクティブ) といった出力メッセージが返されます。ファイアウォールのステータスがアクティブな場合は、以下のコマンドを実行して、ファイアウォールのポートを許可する必要があります。これにより、ThreatSync+ NDR 収集エージェントが機能できるようになります。

sudo ufw allow 2055/udp

sudo ufw allow 6343/udp

sudo ufw allow 514/udp - Ubuntu からインターネットにアクセスして、ThreatSync+ NDR に接続できること。インターネット アクセスを確認するには、以下のコマンドを実行します。

ping -c 5 google.com

例:

ping -c 5 google.com

PING google.com(142.250.195.14): 56 data bytes

64bytes from 142.250.195.14: icmp_seq=0 ttl=119 time=14.500 ms

64bytes from 142.250.195.14: icmp_seq=1 ttl=119 time=15.518 ms

64bytes from 142.250.195.14: icmp_seq=2 ttl=119 time=12.415 ms

64bytes from 142.250.195.14: icmp_seq=3 ttl=119 time=17.130 ms|

64bytes from 142.250.195.14: icmp_seq=4 ttl=119 time=15.416 ms

システム要件

Linux 用 ThreatSync+ NDR 収集エージェントをインストールするには、以下の要件が満たされている必要があります。

- 以下の条件を満たすマシンに Ubuntu 22.04 Server LTS か 24.04 Server LTS (フル) のいずれかがインストールされていること

- 最小 CPU コア数:2

- RAM:最小 8 GB、ディスク容量:最小 128 GB

Ubuntu Server のフルインストールのみがサポートされています。既定のインストール (以前は最小と呼ばれていたインストール) はサポートされていません。

英語版の Ubuntu インストールのみがサポートされています。

Ubuntu 22.04 Server LTS を使用することが勧められます。WatchGuard EPDR と同じサーバーに Ubuntu 24.04 Server LTS をインストールする場合は、Linux 保護を 3.0.5.00.0001 以上にアップグレードしてください。

NetFlow レートが 1 分あたり 500,000 を超えるネットワークの場合は、より多くの CPU、RAM、およびディスク容量が必要となります。

- x86-64 アーキテクチャ — コンピュータのアーキテクチャを確認するには、以下のコマンドを実行します。

user@ndr-ubuntu24:~$ uname -m

x86_64

サポートされているオペレーティング システムと仮想化環境の詳細については、次のセクションを参照してください:Linux 用 ThreatSync+ NDR 収集エージェントをトラブルシューティングする (このドキュメントに記載)。または、ThreatSync+ NDR リリース ノート の ThreatSync+ NDR コンポーネントのオペレーティング システムの互換性。

Linux 用 WatchGuard エージェントをインストールする

コレクターとして構成する各 Linux コンピュータに WatchGuard エージェントをインストールします。通常、ThreatSync+ NDR 収集エージェントは、ネットワークに存在するそれぞれの物理的な場所のコンピュータ 1 台にインストールするだけで済みます。

Linux 用 WatchGuard エージェントをインストールするには、以下の手順を実行します。

- WatchGuard Cloud アカウントにログインします。

- Service Provider アカウントの場合は、アカウント マネージャーから マイ アカウント を選択します。

- 構成 > ThreatSync+ 統合 > コレクター の順に選択します。

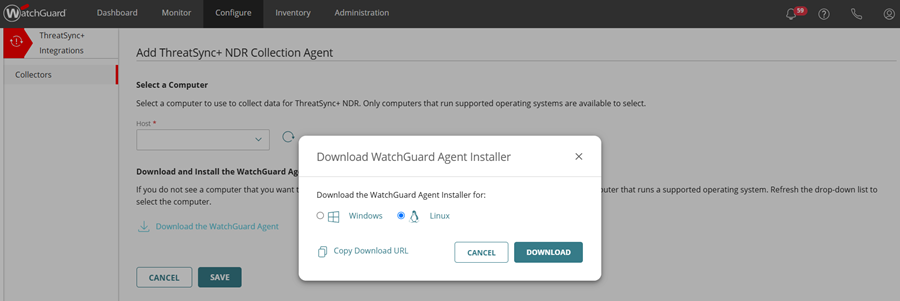

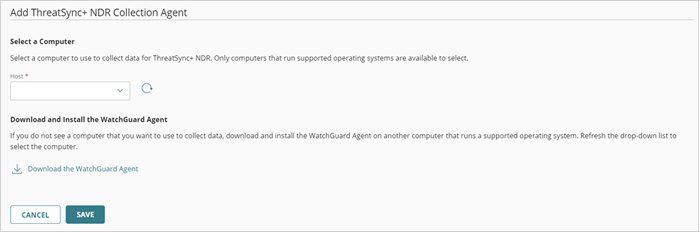

- ThreatSync+ NDR 収集エージェント タブで、コレクターを追加する をクリックします。

- WatchGuard エージェントをダウンロードしてインストールする セクションで、WatchGuard エージェントをダウンロードする をクリックします。

WatchGuard エージェント インストーラをダウンロードする ダイアログ ボックスが開きます。 - WatchGuard エージェント インストーラをダウンロードする ダイアログ ボックスで、Linux を選択します。

- (オプション) ダウンロード URL をコピーする をクリックして、ダウンロード URL を保存します。

- ダウンロード をクリックします。

WatchGuard Agent.run ファイルがダウンロードされます。 - ログを受信する Linux コンピュータまたはサーバーに .RUN ファイルをコピーします。

- Linux コンピュータにログインして、オペレーティング システムのバージョンがサポートされていることを確認します。説明とリリース フィールドにバージョンが表示されます。出力の例:

ndr@ndr-ubuntu:~$ lsb_release -a

LSB モジュールはありません。

代理店 ID:Ubuntu

説明:Ubuntu 24.04.1 LTS

リリース: 24.04

コードネーム:noble

ndr@ndr-ubuntu:~$

- アクセスしている場所が、WatchGuard Agent.run ファイルをコピーしたディレクトリであることを確認します。コマンド ls -l を実行して、現在のディレクトリに入っているファイルの名前を一覧表示して、リストに WatchGuard Agent.run が表示されていることを確認します。出力の例:

ndr@ndr-ubuntu:~$ ls -1

total 2072

-rw-rw-r-- 1 ndr ndr 2121583 Oct 2 08:06 'WatchGuard Agent.run'

ndr@ndr-ubuntu:~$ - WatchGuard エージェントをインストールするには、以下のコマンドを実行します。

sudo bash "WatchGuard Agent.run"出力の例:

ndr@ndr-ubuntu24:~$ sudo bash 'WatchGuard Agent.run'

[sudo] password for ndr:

Verifying archive integrity... 100% All good.

Uncompressing WatchGuard Agent Installer 100%

Desktop server detected

Installing debian repository

Removing debian repository

Repository installed

Hit:1 https://repository.pandasecurity.com/aether/qa-us1/installers/agent/linux/1.15.00.0000/default/deb/common stable InRelease

Hit:2 http://security.ubuntu.com/ubuntu noble-security InRelease

Hit:3 http://in.archive.ubuntu.com/ubuntu noble InRelease

Hit:4 http://in.archive.ubuntu.com/ubuntu noble-updates InRelease

Hit:5 http://in.archive.ubuntu.com/ubuntu noble-backports InRelease

Reading package lists... Done

Reading package lists... Done

Building dependency tree... Done

Reading state information... Done

apt-transport-https is already the newest version (2.7.14build2).

0 upgraded, 0 newly installed, 0 to remove and 21 not upgraded.

Reading package lists... Done

Building dependency tree... Done

Reading state information... Done

The following NEW packages will be installed: management-agent

0 upgraded, 1 newly installed, 0 to remove and 21 not upgraded.

Need to get 0 B/15.3 MB of archives.

After this operation, 130 MB of additional disk space will be used.

Selecting previously unselected package management-agent.

(Reading database ... 150921 files and directories currently installed.)

Preparing to unpack .../management-agent_1.15.00.0000-1.10.00-2000-g8ff98e0_amd64.deb ...

Running preinst script with params: install 1.15.00.0000-1.10.00-2000-g8ff98e0 1.15.00.0000-1.10.00-2000-g8ff98e0

Unpacking management-agent (1.15.00.0000-1.10.00-2000-g8ff98e0) ...

Setting up management-agent (1.15.00.0000-1.10.00-2000-g8ff98e0) ...

Running postinst script with params: configure 1.15.00.0000-1.10.00-2000-g8ff98e0

Created symlink /etc/systemd/system/multi-user.target.wants/management-agent.service → /usr/lib systemd/system/management-agent.service.

starting service

Management Agent installation successfully completed!

成功しました

ndr@ndr-ubuntu24:~$

この情報が出力された場合は、WatchGuard エージェントがすでにインストールされているということです。

Reading state information... Done

management-agent is already the newest version (1.15.00.0000-1.10.00-1988-gcffa169).

0 upgraded, 0 newly installed, 0 to remove and 15 not upgraded.

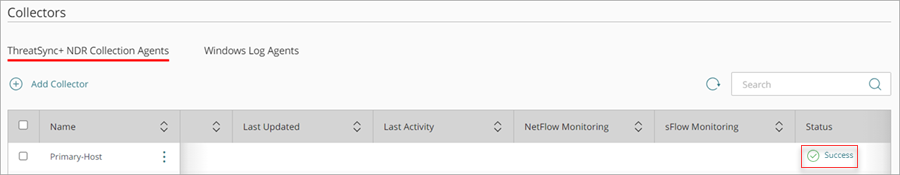

Succeeded

WatchGuard エージェントが正常にインストールされたことを確認するには、ThreatSync+ NDR 収集エージェント タブに 成功 ステータスが表示されているかどうかをチェックします。Linux コレクターの場合は、ステータスが約 5 分ごとに更新されて、リアルタイムのステータスが表示されます。

Linux コンピュータに WatchGuard エージェントをインストールした後に、/opt/collector にディレクトリが作成されていることを確認します。詳細については、次を参照してください:Linux 用 ThreatSync+ NDR 収集エージェントをトラブルシューティングする。

WatchGuard エージェントまたは ThreatSync+ NDR 収集エージェントをアンインストールする方法については、次を参照してください:Linux 用 ThreatSync+ NDR 収集エージェントを削除する。

ThreatSync+ NDR のコレクターを構成する

Active Directory DHCP ログを収集するには、最初に ThreatSync+ NDR 収集エージェント、次に Windows ログ エージェントの両方の種類の収集エージェントをネットワークに追加して構成する必要があります。

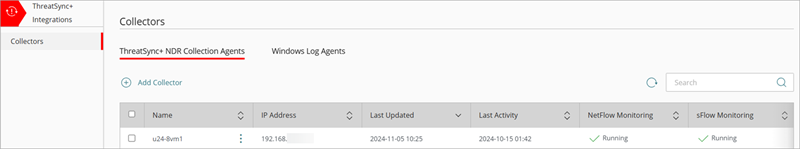

ThreatSync+ NDR 収集エージェントは、コレクター ページで構成します。

ThreatSync+ NDR 収集エージェント タブには以下の列が表示されます。

- 名前 — コレクターの名前。

- IP アドレス — コレクターがインストールされているコンピュータの IP アドレス。

- 最終更新日 — コレクター データが最後に更新された日時。

- 前回のアクティビティ — コレクターから最後に ThreatSync+ NDR にデータが送信された日時。

- NetFlow 監視 — NetFlow 監視のステータス (nfcapd プロセスが実行中かどうか) が表示されます。例:稼働中 または 停止。

- sFlow 監視 — sFlow 監視のステータス (sfcapd が実行中かどうか) が表示されます。例:稼働中 または 停止。

- ステータス — コレクターのステータスが表示されます。ステータスをクリックすると、詳細情報が表示されます。ステータスには、以下が含まれている可能性があります。

- 成功 — コレクターがインストールされて、ネットワーク データを受信しています。

- 情報なし — コレクターのステータスを報告できていません。

- オフライン — コレクターはオフラインになっています。

- エラー — コレクターでエラーが発生しています。詳細については、次を参照してください:Linux 用 ThreatSync+ NDR 収集エージェントをトラブルシューティングする。

- 初期化 — コレクターが WatchGuard エージェントによってインストールされています。コレクターからハートビート データの送信が開始されると (約 5 分後)、ステータスが成功に変わります。

Linux 用 ThreatSync+ NDR 収集エージェントを追加する

通常、ThreatSync+ NDR 収集エージェントは、ネットワークに存在するそれぞれの物理的な場所に 1 つのみインストールするだけで済みます。DHCP データ ログを収集するには、静的 IP アドレスが割り当てられている Linux コンピュータに ThreatSync+ NDR 収集エージェントを追加する必要があります。

ThreatSync+ NDR 収集エージェントを追加するには、以下の手順を実行します。

- WatchGuard Cloud アカウントにログインします。

- Service Provider アカウントの場合は、アカウント マネージャーから マイ アカウント を選択します。

- 構成 > ThreatSync+ 統合 > コレクター の順に選択します。

- ThreatSync+ NDR 収集エージェント タブで、コレクターを追加する をクリックします。

- ホスト ドロップダウン リストから、ThreatSync+ NDR 収集エージェントとして使用する Linux コンピュータを選択します。

このリストには、WatchGuard エージェントがインストールされているすべてのコンピュータが含まれます。使用可能なコンピュータとサーバーのリストを更新するには、 をクリックします。

をクリックします。 - 保存 をクリックします。

収集エージェントにより、ThreatSync+ NDR へのデータの報告が開始されます。報告されたトラフィック情報は、ネットワーク概要ページに表示されます。

ThreatSync+ NDR 収集エージェントの IP アドレスを記録します。Windows ログ エージェントを構成するには、IP アドレスを入力する必要があります。

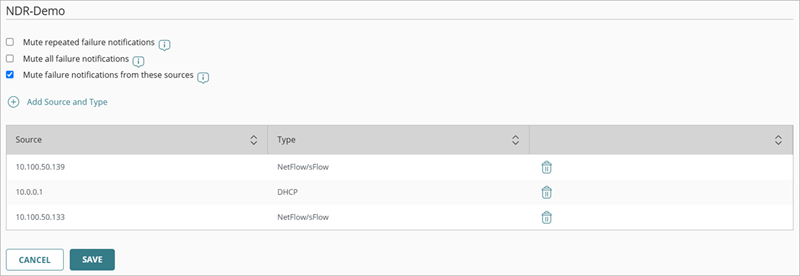

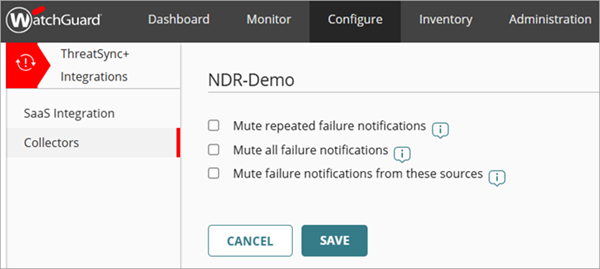

ThreatSync+ NDR収集エージェントの障害通知をミュートする

既存の ThreatSync+ NDR 収集エージェントを編集し、特定の収集エージェントからの障害通知をミュートすることができます。追加して構成したログ送信元からの障害通知をミュートすることもできます。

既存の ThreatSync+ NDR 収集エージェントの障害通知を構成するには、以下の手順を実行します。

- WatchGuard Cloud アカウントにログインします。

- Service Provider アカウントの場合は、アカウント マネージャーから マイ アカウント を選択します。

- 構成 > ThreatSync+ 統合 > コレクター の順に選択します。

- ThreatSync+ NDR 収集エージェント タブで、編集する ThreatSync+ NDR 収集エージェントの横にある

をクリックします。編集 をクリックします。

をクリックします。編集 をクリックします。

ミュート障害オプションが表示されます。

- 次のうちいずれかのオプションを選択します。

- 繰り返しの障害通知をミュートする — このコレクターの連続的なコレクター障害通知をミュートするには、このオプションを選択します。これを選択すると、コレクターに障害が発生した際に、このコレクターに関する通知が 1 つのみ送信されます。

- すべての障害通知をミュートする — このコレクターのすべてのコレクター障害通知をミュートするには、このオプションを選択します。これを選択すると、コレクターに障害が発生しても、このコレクターに関する通知は送信されません。

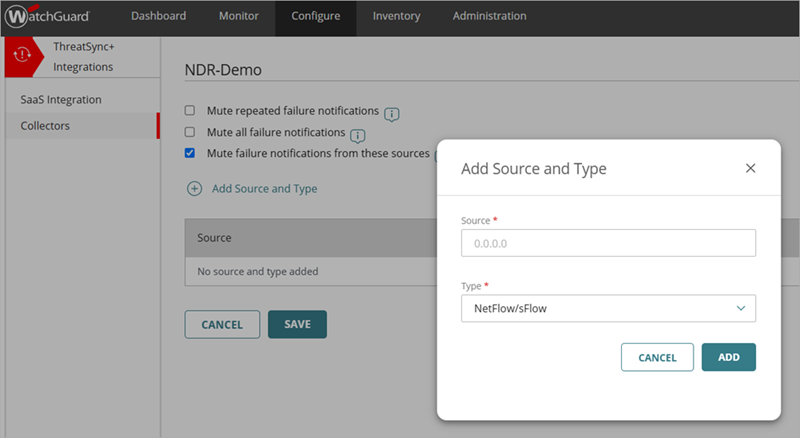

- こうした送信元からの障害通知をミュートする — 障害通知をミュートする特定のログ送信元を追加および構成するには、このオプションを選択します。このオプションを選択すると、構成されたログ送信元からのすべてのコレクター障害通知がミュートされます。これを選択すると、コレクターに障害が発生しても、このログ送信元に関する通知は送信されません。ログ送信元を追加するには、手順 6 に進みます。

- こうした送信元からの障害通知をミュートする を選択して、通知をミュートするログ送信元を追加して構成します。

- 送信元と種類を追加する をクリックします。

送信元と種類を追加する ダイアログ ボックスが開きます。

- 送信元と種類を追加する をクリックします。

- 送信元 テキスト ボックスに、送信元 IP アドレスを入力します。

- 種類 ドロップダウン リストで、送信元の種類として NetFlow/sFlow または DHCP を選択します。

- 追加 をクリックします。

- 保存 をクリックします。

新規送信元が追加されます。

- 送信元を削除するには、

をクリックします。保存 をクリックします。

をクリックします。保存 をクリックします。

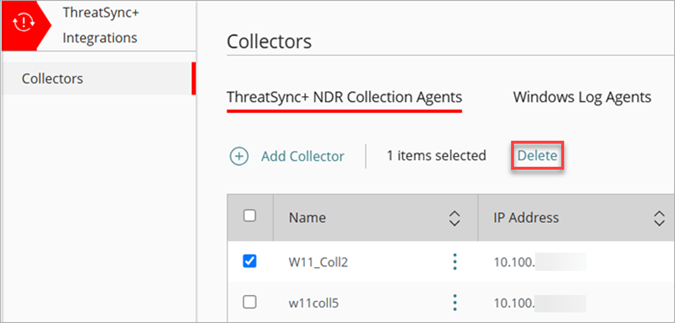

Linux 用 ThreatSync+ NDR 収集エージェントを削除する

特定の ThreatSync+ NDR 収集エージェントを使用する必要がなくなった場合は、ThreatSync+ 統合 UI から削除することができます。UI から収集エージェントを削除すると、WatchGuard エージェントによって自動的に収集エージェントがアンインストールされます。

UI から ThreatSync+ NDR 収集エージェントを削除するには、以下の手順を実行します。

- WatchGuard Cloud アカウントにログインします。

- Service Provider アカウントの場合は、アカウント マネージャーから マイ アカウント を選択します。

- 構成 > ThreatSync+ 統合 > コレクター の順に選択します。

- ThreatSync+ NDR 収集エージェント タブで、削除するコレクターを 1 つまたは複数選択します。

- 削除 をクリックします。

WatchGuard エージェントにより、ThreatSync+ NDR 収集エージェントがアンインストールされます。

WatchGuard エージェントと ThreatSync+ NDR 収集エージェントの両方をアンインストールする場合は、Linux システムから WatchGuard エージェントをアンインストールすることができます。

Linux システムから WatchGuard エージェントと ThreatSync+ NDR 収集エージェントをアンインストールするには、以下のコマンドを実行します。

/usr/local/management-agent/repositories/ma/install --remove

出力の例:

sudo /usr/local/management-agent/repositories/ma/install --remove

Desktop server detected

Reading package lists... Done

Building dependency tree... Done

Reading state information... Done

The following packages will be REMOVED:

management-agent

0 upgraded, 0 newly installed, 1 to remove and 15 not upgraded.

After this operation, 130 MB disk space will be freed.

(Reading database ... 150989 files and directories currently installed.)

Removing management-agent (1.15.00.0000-1.10.00-1988-gcffa169) ...

Running prerm script with params: remove

Warning: The unit file, source configuration file or drop-ins of management-agent.service changed on disk. Run 'systemctl daemon-reload' to reload units.

Removed "/etc/systemd/system/multi-user.target.wants/management-agent.service".

Reporting agent uninstallation

nfcapd killed (pid 7985)

nfcapd killed (pid 7987)

sfcapd killed (pid 8022)

sfcapd killed (pid 8023)

Removing user's data

Running postrm script with params: remove

Succeeded

Windows ログ エージェントをインストールする

Windows ログ エージェントは、Windows DHCP サーバー ログを読み取り、ThreatSync+ NDR 収集エージェントに転送する収集エージェントです。そして、ThreatSync+ NDR 収集エージェントから、DHCP ログが WatchGuard Cloud に転送されます。

Linux 用 ThreatSync+ NDR 収集エージェントで DHCP サーバー ログを受信できるようにするには、ネットワークに Windows ログ エージェントをインストールして構成する必要があります。Windows ログ エージェントは、Windows Server 2019 または 2022 にインストールすることができます。こうしたサーバーの一部は、ドメイン コントローラでもある可能性があります。詳細については、次を参照してください:Windows ログ エージェントを構成する。

デバイスの IP アドレスが変更された場合にそれを追跡するには、Windows ログ エージェントを使用して、Active Directory DHCP ログを収集することが勧められます。すべての DHCP サーバーに Windows ログ エージェントを追加して構成します。

Linux 用 ThreatSync+ NDR 収集エージェントをトラブルシューティングする

60 ~ 90 分経っても報告されたトラフィック情報がネットワーク概要ページに表示されない場合は、このセクションの情報を使用して、コレクターの問題をトラブルシューティングすることができます。

Linux 用 ThreatSync+ NDR 収集エージェントをトラブルシューティングするには、以下の手順を実行します。

- Linux コンピュータが次のセクションに記載されている要件を満たしていることを確認します:システム要件 セクション。

- ファイアウォールのステータス、Nfcapd のステータス、Sfcapd のステータス、最終アップロード時刻に関する診断情報を表示し、WatchGuard への接続性をテストするには、以下のコマンドを実行します。

sudo /opt/collector/scripts/collectorDiagnostics.sh

出力の例:

ndr@ndr-ubuntu24:/$ sudo /opt/collector/scripts/collectorDiagnostics.sh

[sudo] password for ndr:

Nfcapd is running

Sfcapd is running

Last upload occurred at Thu Oct 3 13:56:05 UTC 2024

Connectivity test to WatchGuard succeeded

Starting diagnostic data gathering...

collectorDiagnostics.sh を実行しても、/opt/collector/staging で診断データを収集することができます。このデータを WatchGuard サポートと共有することで、さらなるトラブルシューティングに活かすことができます。

- /opt/collector/logs で ThreatSync+ NDR 収集エージェントのログを表示します。

- netstat -na コマンドを実行して、コンピュータがこれらのポートをリッスンできることを確認します。

- ポート 2055 — Endpoint からの NetFlow ログ データ

- ポート 6343 — Endpoint からの sFlow ログ データ

- ポート 514 — Windows ログ エージェントからの DHCP ログ データ

netstat がインストールされていない場合は、以下のコマンドを実行します:sudo apt install net-tools

- ポート 2055、6343、514 からのトラフィックをブロックするファイアウォール ルールが設定されていないことを確認してください。クラウド管理の Firebox の場合は、WatchGuard Cloud で 構成 > デバイス > デバイス構成 > ネットワーク ブロック の順に移動して、そのページでブロックされたポート 514 を削除します。ローカル管理の Firebox でブロックされたポートを削除する方法については、次を参照してください:ポートをブロックする Fireware ヘルプ でポートをブロックする。

- サポートされている仮想化環境がインストールされていることを確認します。以下の仮想化環境が検証済みです。

| ThreatSync+ NDR コレクターの仮想化環境 | Ubuntu 22.04 LTS | Ubuntu 24.04 LTS |

|---|---|---|

| Hyper-V |

|

|

| VMware ESXi 7.0.3 |

|

|

| VMware ESXi 8.0 |

|

|

| KVM ハイパーバイザー QEMU 9.0.0 |

|

|

| Oracle Virtual Box 7.0 |

|

|

- 構成 > ThreatSync > ThreatSync+ NDR > コレクター の順に移動したページで、コレクターの表の ステータス 列を確認します。ステータスをクリックすると、詳細が表示されます。

- 成功 — コレクターがインストールされて、ネットワーク データを受信しています。

- 情報なし — コレクターのステータスを報告できていません。

- オフライン — コレクターはオフラインになっています。

- エラー — コレクターでエラーが発生しています。

- 初期化 — コレクターが WatchGuard エージェントによってインストールされています。コレクターからハートビート データの送信が開始されると (約 5 分後)、ステータスが成功に変わります。

Windows ログ エージェントのトラブルシューティングについては、次を参照してください:Windows ログ エージェントの問題をトラブルシューティングする。

ThreatSync+ NDR のコレクターを構成する (Windows コンピュータ)